Описание и противодействие вирусу WannaCry ( WCry )

Давайте разберемся что произвошло!

Атака программы-вымогателя нанесла ущерб многим компаниям и организациям по всему миру, включая испанскую телекоммуникационную компанию Telefonica, больницы в Великобритании и американскую компанию доставки FedEx. Вредоносная программа, относящаяся к классу криптовымогателей, стала известна как «WannaCry».

Вредонос умеет по TCP сканировать 445 порт (Server Message Block/SMB) и распространяться, как червь, атакуя хосты и зашифровывая файлы, которые на них находятся. После чего он требует перечислить какое-то количество биткойнов за расшифровку.

В связи с этой атакой, всем организациям рекомендовалось убедиться, что на их компьютерах, работающих на Windows установлены последние обновления. Также на них должны быть закрыты порты 139 и 445 для внешнего доступа. Порты используются протоколом SMB.

Также надо отметить, что угроза все еще активно исследуется, так что ситуация может меняться в зависимости от реакции злоумышленников на действия специалистов по компьютерной безопасности.

ДЕТАЛИ КАМПАНИИ

Мы наблюдали всплеск при сканировании наших «интернет-приманок», который начался почти в 5 утра по EST (9 утра по UTC).

ИНФРАСТРУКТУРНЫЙ АНАЛИЗ

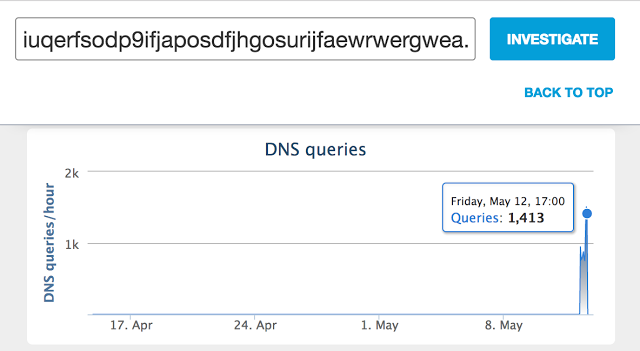

Исследователи из Cisco Umbrella первыми заметили запросы к домену-выключателю (iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea[.]com), которые начались в 07:24 UTC, а всего через 10 часов количество запросов уже превышало 1400 в час.

Доменное имя выглядит, как составленное человеком, так как большинство символов находятся на соседних рядах клавиатуры.

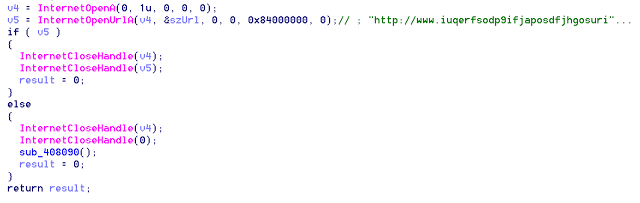

Этот домен можно назвать выключателем, исходя из его роли в выполнении зловреда:

Приведенный выше код делает попытку GET-запроса к домену и, в случае неудачи, продолжает распространение. Если запрос удачный, то программа завершается. Сейчас домен зарегистрирован на известную DNS воронку, что заставляет прервать зловредное действие.

От переводчика: C&C домен специально был зарегистрирован, согласно твиттеру компании MalwareTech, чтобы остановить или приостановить распространение малвари.

АНАЛИЗ ЗЛОВРЕДА

Изначальный файл mssecsvc.exe запускает другой файл с названием tasksche.exe. Затем проверяется домен-выключатель, после чего создается служба mssecsvc2.0. Эта служба исполняет файл mssecsvc.exe с иной точкой входа, нежели во время первого запуска. Второй запуск получает IP-адрес зараженной машины и пытается подключиться к 445 TCP порту каждого IP-адреса внутри подсети. Когда зловред успешно подключается к удаленной машине, то устанавливается соединение и происходит передача данных. Судя по всему, где-то в процессе этой передачи используется известная уязвимость, которая была закрыта обновлением MS 17-010. На данный момент нету полного понимания трафика SMB, и при каких именно условиях зловред может распространяться, используя дыру в безопасности.

Файл tasksche.exe проверяет все диски, а также расшаренные по сети папки и подсоединенные устройства, которые привязаны к буквам, вроде ‘C:/’, ‘D:/’ и т.д. Малварь затем ищет файлы с расширениями, которые перечислены в программе (и приведены ниже), и шифрует их, используя 2048-битное RSA шифрование. Пока файлы шифруются, создается папка ‘Tor/’, куда кладется файл tor.exe и 9 файлов dll, которые он использует. Дополнительно создаются taskdl.exe и taskse.exe. Первый из них удаляет временные файлы, а второй запускает @wanadecryptor@.exe, который показывает пользователю окно с требованием заплатить. Файл @wanadecryptor@.exe отвечает только за вывод сообщения. Шифрование файлов происходит в фоне с помощью tasksche.exe.

Файл tor.exe запускается с помощью @wanadecryptor@.exe. Этот новый процесс начинает соединение с узлами Tor. Таким образом WannaCry сохраняет анонимность, проводя весь свой трафик через сеть Tor.

Что типично для программ-вымогателей, программа также удаляет любые теневые копии на компьютере жертвы, чтобы сделать восстановление еще более сложным. Делается это с помощью WMIC.exe, vssadmin.exe и cmd.exe

WannaCry использует различные способы, чтобы помочь своему выполнению. Так оно используется attrib.exe, чтобы менять флаг +h (скрытие), а также icacls.exe, чтобы дать полные права всем юзерам: «icacls. /grant Everyone:F /T /C /Q».

Примечательно, что программа имеет модульную архитектуру. Вероятно, что все исполняемые файлы в ней написаны разными людьми. Потенциально, это может значить, что структура программы может позволять запускать различные зловредные сценарии.

После завершения шифрования, вредоносная программа показывает окно с требованием выкупа за файлы. Интересный момент заключается в том, что окно является исполняемым файлом, а не картинкой, файлом HTA или текстовым файлом.

Жертвам следует понимать, что не существует обязательства преступников действительно предоставить ключи для расшифровки после оплаты выкупа.

КАК БОРОТЬСЯ

Для борьбы с данным зловредом есть две рекомендации:

- Убедиться, что все компьютеры, использующие Windows имею последнее обновление. Как минимум, обновление MS17-010.

- В соответствии с лучшими практикам, любая организация, в которой публично доступен SMB (порты 139, 445), должны немедленно заблокировать входящий трафик

Индикаторы поражения

Имена файлов:

- d5e0e8694ddc0548d8e6b87c83d50f4ab85c1debadb106d6a6a794c3e746f4fa b.wnry

- 402751fa49e0cb68fe052cb3db87b05e71c1d950984d339940cf6b29409f2a7c r.wnry

- e18fdd912dfe5b45776e68d578c3af3547886cf1353d7086c8bee037436dff4b s.wnry

- 4a468603fdcb7a2eb5770705898cf9ef37aade532a7964642ecd705a74794b79 taskdl.exe

- 2ca2d550e603d74dedda03156023135b38da3630cb014e3d00b1263358c5f00d taskse.exe

- 97ebce49b14c46bebc9ec2448d00e1e397123b256e2be9eba5140688e7bc0ae6 t.wnry

- b9c5d4339809e0ad9a00d4d3dd26fdf44a32819a54abf846bb9b560d81391c25 u.wnry

Используемые IP:

- 188[.]166[.]23[.]127:443

- 188[.]166[.]23[.]127:443

- 193[.]23[.]244[.]244:443

- 2[.]3[.]69[.]209:9001

- 146[.]0[.]32[.]144:9001

- 50[.]7[.]161[.]218:9001

- 217.79.179[.]77

- 128.31.0[.]39

- 213.61.66[.]116

- 212.47.232[.]237

- 81.30.158[.]223

- 79.172.193[.]32

- 89.45.235[.]21

- 38.229.72[.]16

- 188.138.33[.]220

Разрешения, шифруемых файлов:

.der, .pfx, .key, .crt, .csr, .p12, .pem, .odt, .sxw, .stw, .3ds, .max, .3dm, .ods, .sxc, .stc, .dif, .slk, .wb2, .odp, .sxd, .std, .sxm, .sqlite3, .sqlitedb, .sql, .accdb, .mdb, .dbf, .odb, .mdf, .ldf, .cpp, .pas, .asm, .cmd, .bat, .vbs, .sch, .jsp, .php, .asp, .java, .jar, .class, .mp3, .wav, .swf, .fla, .wmv, .mpg, .vob, .mpeg, .asf, .avi, .mov, .mp4, .mkv, .flv, .wma, .mid, .m3u, .m4u, .svg, .psd, .tiff, .tif, .raw, .gif, .png, .bmp, .jpg, .jpeg, .iso, .backup, .zip, .rar, .tgz, .tar, .bak, .ARC, .vmdk, .vdi, .sldm, .sldx, .sti, .sxi, .dwg, .pdf, .wk1, .wks, .rtf, .csv, .txt, .msg, .pst, .ppsx, .ppsm, .pps, .pot, .pptm, .pptx, .ppt, .xltm, .xltx, .xlc, .xlm, .xlt, .xlw, .xlsb, .xlsm, .xlsx, .xls, .dotm, .dot, .docm, .docx, .docВирус Wanna Cry – новый вид хакерской атаки, вредоносная программа-вымогатель заставил содрогнуться пользователей ПК и Интернета по всему миру. Как работает вирус Wanna Cry, можно ли от него защититься, и если можно, то – как?

Вирус Wanna Cry, описание – вид вредоносного ПО, относящееся к категории RansomWare, программа-вымогатель. При попадании на жесткий диск жертвы, Wanna Cry действует по сценарию своих «коллег», таких как TrojanRansom.Win32.zip, шифруя все персональные данные всех известных расширений. При попытке просмотра файла пользователь видит на экране требование заплатить n-ную сумму денег, якобы после этого злоумышленник вышлет инструкцию по разблокировке.

Зачастую вымогательство денег осуществляется с помощью СМС-пополнения специально созданного счета, но в последнее время для этого используется сервис анонимных платежей BitCoin.

Вирус Wanna Cry – как работает. Wanna Cry представляет собой программу под названием WanaCrypt0r 2.0, которая атакует исключительно ПК на OC Windows. Программа использует для проникновения «дыру» в системе — Microsoft Security Bulletin MS17-010, существование которой было ранее неизвестно. На данный момент доподлинно неизвестно, как хакеры обнаружили уязвимость MS17-010. Бытует версия о диверсии производителей противовирусного ПО для поддержания спроса, но, конечно, никто не списывает со счетов интеллект самих хакеров.

Как это ни печально, распространение вируса Wanna Cry осуществляется простейшим способом – через электронную почту. Открыв письмо со спамом, запускается шифратор и зашифрованные файлы после этого восстановить практически невозможно.

Вирус Wanna Cry – как защититься, лечение. WanaCrypt0r 2.0 использует при атаке уязвимости в сетевых службах Windows. Известно, что Microsoft уже выпустила «заплатку» — достаточно запустить обновление Windows Update до последней версии. Стоит отметить, что защитить свой компьютер и данные смогут только пользователи, купившие лицензионную версию Windows – при попытке обновить «пиратку» система просто не пройдет проверку. Также необходимо помнить, что Windows XP уже не обновляется, как, разумеется, и более ранние версии.

Более 60.000 компьютеров подверглись атаке и заражению вирусом-вымогателем Wana Decrypt0r. Авторы Wana Decrypt0r используют эксплоит ETERNALBLUE, созданный специалистами АНБ для уязвимости в SMBv1 (MS17-010) для доставки вредоносного кода на Windows системы. Вирус зашифровывает все файлы на компьютере и требует выкуп — 300 долларов США в биткоинах. На выплату дается три дня, потом сумма увеличивается вдвое.

Группа экспертов по кибербезопасности MalwareHunterTeam утверждает, что больше всех в результате атаки пострадали серверы на территории России и Тайваня. Под ударом оказались и другие страны: Великобритания, Испания, Италия, Германия, Португалия, Турция, Украина, Казахстан, Индонезия, Вьетнам, Япония и Филиппины.

Microsoft закрыла эту уязвимость в марте. Но, видимо, не все успели обновить свои системы. Карту заражений в реальном времени можно наблюдать здесь: https://intel.malwaretech.com/botnet/wcrypt

Защитные меры

В качестве средств защиты рекомендуется срочно обновить Windows системы (если вы этого еще по каким-то причинам не сделали), использовать средства обнаружения и блокирования атак — firewall и т.д.

Например это можно сделать с помощью следующих команд:

netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=139 name="Block_TCP-139"

netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=445 name="Block_TCP-445"

Microsoft Security Bulletin MS17-010

Для защиты надо установить:

-Windows Vista и Windows Server 2008 — KB4012598

-Windows 7 и Windows Server 2008 R2 — лучше KB4012212 или KB4012215

-Windows 8.1 и Windows Server 2012 R2 — лучше KB4012213 или KB4012216

-Windows 10 :

Версия 1511 — KB4012606

Версия 1607 — KB4013429

Версия 1703 уже с фиксом

Авторство программы

14 мая президент и главный юрисконсульт компании Microsoft Брэд Смит заявил, что данный вирус использовал уязвимость, информация о которой была украдена у Агентства национальной безопасности США[32][33].

Позднее, 15 мая президент РФ Владимир Путин напомнил об этих словах руководства Microsoft, назвав спецслужбы США «первичным источником вируса», и заявил, что «Россия здесь совершенно ни при чём»[34][35]. В то же время секретарь Совета безопасности РФ Николай Патрушев заявил об отсутствии доказательств того, что спецслужбы каких-либо стран причастны к массовому распространению по всему миру вируса WannaCry. По его словам, если бы за хакерской атакой стояли спецслужбы, её последствия «были бы значительно более серьёзные». Однако он признал, что в нападении участвовали высококвалифицированные специалисты.

Атака стала возможной благодаря наличию уязвимости в реализации компании Microsoft сетевого протокола SMB[12]. Уязвимость некоторое время была известна Агентству национальной безопасности США и имела реализацию в виде готового инструмента для проведения атаки EternalBlue. Данный инструмент, в числе многих, попал в распоряжение хакерской группы The Shadow Brokers, который был опубликован ею в свободном доступе 14 апреля 2017 года[37][38][39][40][41]. По данным WikiLeaks, изначально EternalBlue был разработан хакерской группой Equation Group, которая была связана с АНБ, а затем выкраден The Shadow Brokers[42].

Специалисты Лаборатории Касперского и антивирусной компании Symantec, основываясь на опубликованном исследователем из Google Нилом Мехтой твите, обратили внимание, что сигнатуры кода WannaCry совпадают с сигнатурой кода, предположительно, использовавшегося в феврале 2015 года хакерской группой Lazarus Group,подозреваемой в связях с правительством КНДР. Этой группе приписывается проведение множества громких компьютерных атак 2012—2014 годов, включая атаку на банковскую инфраструктуру SWIFT и взлом серверов Sony Pictures Entertainment[45]. Эту гипотезу на основании собственного исследования подтвердил эксперт южнокорейской компании «Hauri Labs» Саймон Чой (Simon Choi), являющийся советником южнокорейской полиции и Национального агентства разведки. По его словам, код вируса совпадает с северокорейскими вредоносными кодами, использующими программные уязвимости.

В то же время, по заявлениям Лаборатории Касперского и Symantec, пока ещё преждевременно делать выводы о том, замешана ли Северная Корея в атаках. Джон Миллер, эксперт компании «FireEye Inc», специализирующейся на кибербезопасности, заявил, что сходства, обнаруженные в кодах вируса WannaCry и группировки Lazarus, недостаточно уникальны, чтобы можно было делать выводы об их происхождении из общего источника. Также фрагменты кода Lazarus Group могли быть преднамеренно использованы другой группой с целью запутать следствие и помешать выявить настоящего злоумышленника. Официальный представитель Европола Ян Оп Ген Орт также отметил, что Европол пока не может подтвердить информацию о причастности КНДР. Заместитель постоянного представителя КНДР при ООН Ким Ин Рен заявил: «Что касается кибератаки, увязывать ее с КНДР смехотворно».

Пока остановили !

Следует заметить, что распространение Wana Decrypt0r временно удалось приостановить. Независимому исследователю под ником MalwareTech, удалось обнаружить что перед началом работы Wana Decrypt0r обращается к домену iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com. Вымогатель проверяет существование домена и если не находит, то начинает шифровать файлы. Исследователь зарегистрировал домен iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com, и распространение Wana Decrypt0r временно приостановилось. Заметьте, приостановлено только массовое распространение.

Так что настоятельно рекомендую или установить патч от Microsoft, или отключить SMBv1.

Ссылки :

(2 оценок, среднее: 4,50 из 5)

(2 оценок, среднее: 4,50 из 5)

8 thoughts on “Описание и противодействие вирусу WannaCry ( WCry )”